|

Trojaner erkennen - so geht's. Die Trojaner leiten ihren Namen vom Trojanischen Pferd ab: Als nutzbringende Anwendung getarnt schleicht sich damit ein Schadprogramm auf Ihrem Rechner ein.

Die Tarnung erfolgt meist . Viele Nutzer wissen daher gar nicht, dass ihr Computer von einem Trojaner befallen ist.

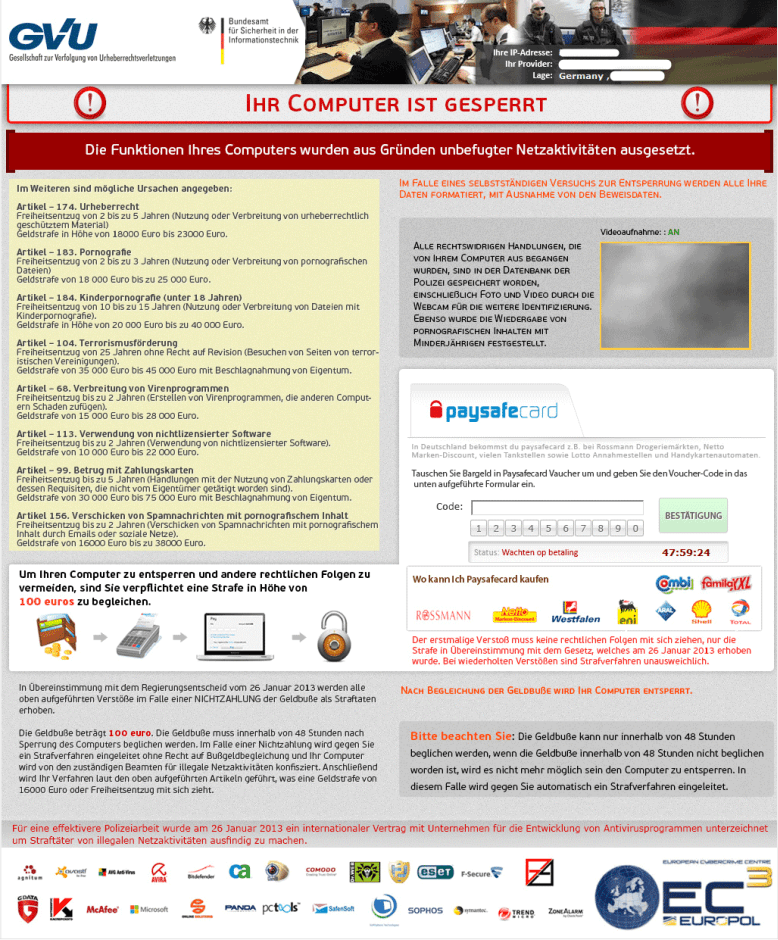

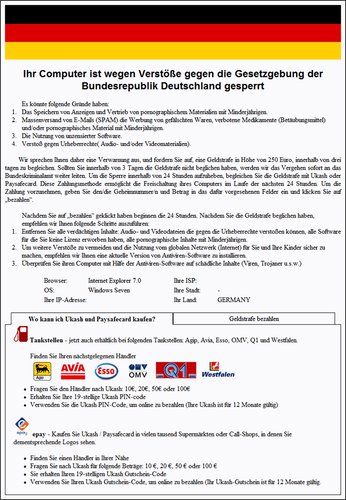

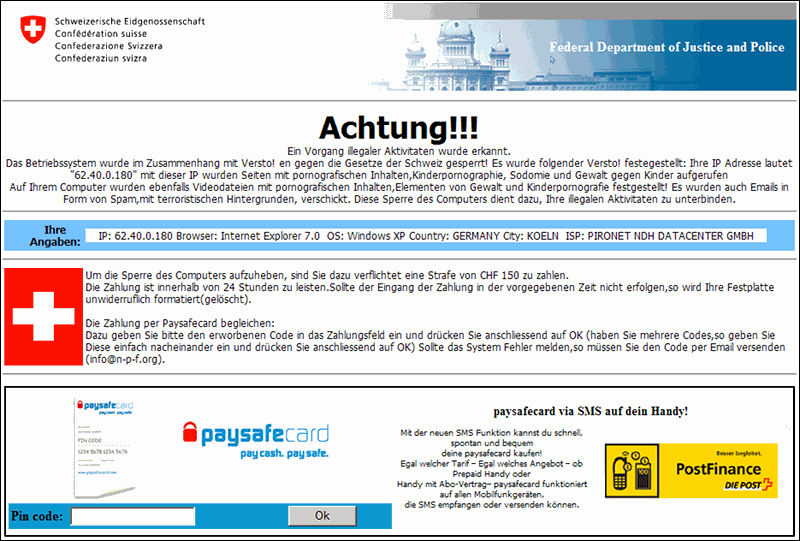

In der Regel haben Trojaner das Ziel, Passw. Bundespolizei Virus - So entfernen Sie den Virus. Bereits seit Anfang 2. Bundespolizei Virus (auch als BKA Virus und GVU Virus bekannt) sein Unwesen im Internet (Verbreitung im zeitlichen Verlauf). Ziel des Virus ist es, Computernutzer durch das Sperren des Windows- Systems zum Zahlen von Geld (per Paysafecard, Ukash) zu bewegen (Beispiel- Meldung: Aus Sicherheitsgr. Ihr Computer wurde gesperrt ..). Es handelt sich hierbei nat! Auf keinen Fall bezahlen!

Ihr Rechner wurde vom BKA Trojaner infiziert? Hier erhalten Sie eine Schritt-für-Schritt-Anleitung wie Sie den Virus entfernen und Ihren PC sicher machen! BKA Trojaner entfernen - Schritt für Schritt Seit 4 Jahren infiziert der BKA Trojaner (auch als Bundespolizei Virus bekannt) täglich tausende Rechner. Der Bundespolizei Virus hat Ihren Computer infiziert? Hier erfahren Sie, wie Sie den Bundespolizei Virus ganz einfach entfernen können.

Der PC bleibt gesperrt! Wenn Sie schon bezahlt haben, rufen Sie umgehend bei Paysafe. Card an und lassen Sie Ihren Paysafecard- Code sperren (Telefonnummer 0. Mo- So, 2. 4 Stunden). Aktuelle Sperrtrojaner (Ransomware) verschl.

Da es inzwischen zahlreiche Varianten des Bundespolizei Virus gibt, m. Hier listen wir alle Varianten (inkl. Falls Sie den Virus - der Ihren Computer infiziert hat - nicht genau identifizieren k. Wichtig: Diese Internetseite ist keine offizielle Seite einer Beh. Und genau das stellt eine gro.

Wer den GVU Trojaner entfernen will, hat unter Windows 7, Windows Vista und Windows XP zunächst schlechte Karten. Wir zeigen, wie es trotzdem klappt. Als Trojanisches Pferd, kurz Trojaner, wird ein Computerprogramm oder Skript bezeichnet, das sich als nützliche Anwendung tarnt, im Hintergrund aber ohne Wissen des. Kaspersky WindowsUnlocker kostenlos zum Download auf GIGA.DE. Gegen Viren, die den Computer sperren und nur gegen. Jetzt Kaspersky WindowsUnlocker downloaden!Hilfreiche Anleitungen um Trojaner zu entfernen. Viele FAQs & Links zum Thema Sicherheit, Malware und Viren. Die Schritt für Schritt Anleitungen zum Trojaner. Windows 10, Windows 8, Windows 7, Windows Vista, Windows XP etc.) eine. Alle aktuellen Trojaner News sowie Bilder, Videos und Infos zu Trojanern, Phishing und Online-Kriminellen bei t-online.de.

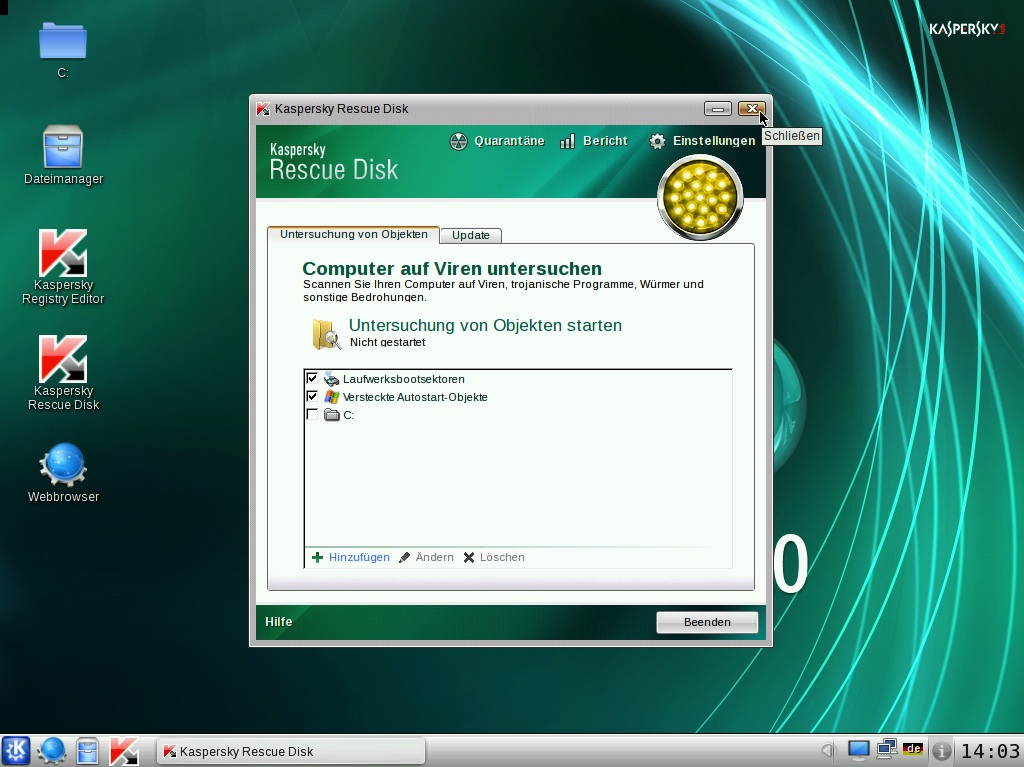

Der Programmcode (m. Zugriff auf s. In diesen Foren gibt es neben den illegal beschafften Informationen auch einen Austausch von Tutorials und How- Tos zu verschiedenen Themen rund um das Thema Internet- Sicherheit und Virenprogrammierung. Sperrtrojanern in Deutschland am zweith. Mit ein paar einfachen Virenschutzma. So sollten Sie zum Beispiel sehr misstrauisch sein, wenn Sie von unbekannten Absendern Dateianh. Gefahr geht dabei nicht mehr nur von ausf. Bereits das ! Auf der Internetseite Virustotal. Um sich vor einer solchen Infektion zu sch. Computer- Nutzer sollten unter anderem die Browser- Erweiterung . Mit der Browser- Erweiterung regeln Sie, welche Internetseiten . Doch nicht alle Virenscanner erf. Virenscanner funktionieren nur richtig, wenn Sie auch Viren erkennen, die noch nicht bekannt sind. In aktuellen Tests (AV- Software, AV- Test, AV- Comparatives) wurde zum Beispiel die Bitdefender Internet Security 2. Virenscanner ausgezeichnet. Kostenlose Antivirenprogramme verlassen sich nur auf bekannte Viren- Signaturen. Viren- Signaturen enthalten den Code, mit dem das Antivirenprogramm nach Viren suchen soll. Kostenpflichtige Antivirenprogramm enthalten Schutzmechanismen, die das Verhalten von unbekannten/neuen Viren analysieren und dadurch eine Infizierung verhindern. Mehr Informationen zu diesem Thema (Kostenlos vs. Kostenpflichtig) finden Sie hier. Aus einem ganz einfachen Grund: Sollte die Virus- Entfernung Ihren Computer besch. Mit eine Live CD k. Einfach die Live CD in das CD- Laufwerk einlegen und das System neu starten. Der Computer startet automatisch von der CD. Falls nicht, m. Alternativ empfehlen wir die kostenlose Knoppix Live- CD (Linux- Oberfl. Mit der Systemwiederherstellung k. Leider funktioniert diese Methode bei den neuesten Ransomware- Versionen meist nicht mehr. In einigen F. Aufgrund des geringen Aufwands ist diese Methode jedoch immer einen Versuch wert. Es erscheint ein schwarzer Bildschirm mit erweiterten Windows- Startoptionen. Klicken Sie auf Weiter und w. Per Klick auf Weiter - > Fertig stellen wird Ihr Windows zur. Falls nicht, sollten Sie die nachfolgenden L. Wir empfehlen die Entfernung per Notfall- CD. Laden Sie sich die Kaspersky Notfall- CD herunter. Brennen/Kopieren Sie die heruntergeladene ISO- Datei auf eine CD oder einen USB- Stick und starten Sie den Computer neu (CD im Laufwerk, bzw. USB- Stick im USB- Port). Sie haben keinen Zweit- Rechner um die Notfall- CD herunterzuladen? Kontaktieren Sie uns. Gerne senden wir Ihnen eine Kaspersky Notfall- CD zu (kostenlos, auf dem Postweg). Diese Datei brennen Sie auf eine CD (Rechter Mausklick - > Datentr. Geben Sie windowsunlocker ein und dr. Den Scanner finden Sie im Startmen. Rescue Disk. Hinweis: Aktualisieren Sie die Virendatenbank vorher ? In der Navigation unter . Sonst haben Sie den Virus bald wieder auf Ihrem Rechner. Wie das geht, lesen Sie im n. Zuerst machen Sie den Trojaner unsch. Der Computer startet nun in einer reduzierten Variante (Keine Autostartprogramme etc.). Klicken Sie sich zu dem folgenden Verzeichnis (Windows XP Nutzer): . Windows 7 Nutzer klicken sich zu dem folgenden Verzeichnis: . C: \verzeichnis\zur\jashla. Der Pfad wird im rechten Teil des Fensters angezeigt, hinter dem Begriff . Klicken Sie mit der rechten Maustaste doppelt auf Shell. Entfernen Sie den gerade notierten Pfad, der unter Wert in der zweiten Zeile angezeigt wird, und ersetzen Sie ihn durch explorer. Klicken Sie anschlie. Bisher gefundene . Dateien listen wir hier auf. Eventuell enth. Beispiel: mahmud. Starten Sie Ihren Computer neu. Der Virus ist nun weg. Trotzdem sollten Sie Ihren Computer anschlie. Nutzen Sie kein kostenloses Antiviren- Programm! Der Trojaner kann viele Gesichter haben. Falls auch Ihre Dateien verschl. Das geht mit sogenannten Decryptor- Programmen (siehe Navigation: Entschl. Es sei denn die Autoren selbst geben auf oder werden verhaftet. Einfach eine verschl. Neben einem guten . Weiterhin leisten andere Benutzer im Forum kostenlose Hilfe bei Virenbefall. Sie wurden anfangs . Die Hauptgefahr damals war, dass diese Programme im schlimmsten Fall den Rechner komplett formatierten, und so alle Daten vernichtet wurden. Als es noch keine Festplatten gab war bei Privat- PCs mit 7. KB Disketten der Schaden nat. Einige Viren - auch heute noch - sind jedoch harmlos und starten z. B. Leider sind diese . Deshalb vorab ein paar wichtige Grundregeln. Das Betriebssystem muss immer aktuell sein! Keine einzige Datei die per Email kommt und keine einzige Datei die aus dem Internet geladen wurde darf ungepr. Es handelt sich dabei um kleine Programme, die sich im System einnisten und Daten des Nutzers sammeln. Auch Trojaner verbreiten sich . Oftmals sind sie aber auch in andere, harmlos aussehende Programme . Fachlich korrekt ist ein Trojaner eigentlich das Tr. Umgangssprachlich wird aber in der Regel die Schadsoftware, bzw. Dadurch kann man seine sensiblen Daten wie Kreditkartennummern oder die Bankzugangsdaten an den Eindringling verlieren. Er kann aber den PC auch f. Windows hat die interne Firewall standardm. Jeglicher Verkehr in und aus dem Internet wird dadurch erstmal blockiert, und der Benutzer informiert. Spyware zeichnet das Surfverhalten des Nutzers auf und soll dadurch Firmen helfen, Ihre Werbung besser anzubringen. Oft poppen Werbebanner oder Seiten auf. Spyware sendet die Daten ohne wirkliche Zustimmung des Nutzers. In der Regel findet sich in den ellenlangen EULAs (End User Licence Agreement) die bei der Installation best. Nur ganz ehrlich: Wer liest die schon durch?! Cookies sind kleine Textdateien, die Webseiten auf dem PC ablegen. Sie helfen z. B. Die weniger freundlichen Cookies sammeln zus. Oft werden sie nur von Spezialisten geschrieben um Sicherheitsl. Leider werden aber Exploits immer mehr zu einer Bedrohung die in der Regel destruktiv ist. Exploits verursachen meist Do. S- Attacken oder Buffer Overflows. So kann z. B. Auch hier hilft nur Vorsicht beim . Dort sollen sie Ihre Kundendaten aktualisieren, Ihre Bankverbindung mit dem Internetbanking Passwort best. Banken versenden Zugangsdaten, Passw. Der Schutz ist hier eigentlich sehr einfach: Email l! Im Zweifelsfall direkt bei der Bank anrufen und telefonisch erkundigen. Spam. Spam ist eigentlich Dosenfleisch aus den USA (spiced ham). Spammails kommen zu . Allerdings kommen, so Experten 4. Spams von sogenannten Zombie- Computern. Das sind von Hacker . Die vermeintlichen Versender der Spammails bemerken davon oft nichts. Der eigentliche Schaden der Spammails ist indirekt. Wer hier denkt es handelt sich um ein Worddokument, der irrt gewaltig. Ausschlaggebend ist immer die letzte Endung, hier also . Das ist eine Scriptdatei, also ausf. Da die Produzenten solcher Sch. Damit wird man ebenfalls ausgetrickst, da so gut wie alle Emailprogramme hier nur die erste Endung anzeigen. Deshalb ist es wichtig, JEDE Datei erst zu speichern, dann zu pr! Wieso sollte jemand unaufgefordert Dateien an fremde Menschen verschicken? Machen Sie so etwas? Thunderbird haben bereits einen Spamfilter eingebaut, der unerw. Wichtig ist bei diesen Mails, nie den Inhalt, bzw. Auch die obligatorischen Abmeldelinks sollten nicht geklickt werden, da sie genau den Zweck erf. Die sogenannte Robinsonliste, auf der man sich eintragen kann, wenn man keine unerw. Spams werben . Es handelt sich dabei lediglich um Virenfalschmeldungen. Es wird in den Mails auf eine . Das einzige Risiko dabei ist, dass man die Anleitung befolgt. Meist werden dort n. Hoaxes sind sehr leicht zu enttarnen. Wenn man den Namen der angeblich . Effektiv sind Hoaxes trotzdem. Sie kommen von Bekannten, die der ehrlichen Auffassung sind, etwas Gutes zu tun, deshalb werden die . In einfachen F. Mit gesundem Menschenverstand und etwas Sachkenntnis durchschaut man Sch. Lediglich Sasser und Blaster konnten ohne Zutun des Nutzers auf das System gelangen. Und selbst diese beiden Sch. Alle anderen Programme kommen immer nur durch Mitwirkung des Nutzers auf den Rechner. Deshalb ist es wichtig immer vorsichtig zu sein. Einen Emailanhang oder eine aus dem Internet geladene Datei mit zwei Virenprogrammen zu pr. Linux sind von Viren, W. Das hat den einfachen Grund, dass sie nicht derart verbreitet sind wie Windows. Der Bundespolizei Virus infiziert beispielsweise nur Windows- Rechner. Direkt auf Linux zu wechseln wird aber vielen schwerfallen, das sich Linux und Windows doch erheblich unterscheiden. Ein erster Schritt zu mehr Sicherheit ist aber auf jeden Fall zu den sehr guten, aber eben nicht massenhaft verbreiteten Alternativprogrammen Firefox und Thunderbird zu wechseln. Wer Linux mal testen will kann sich z. B. Knoppix downloaden. Knoppix ist eine vollumf. Programme k. Auch der Umstieg auf alternative Browser wie beispielsweise Chrome oder Safari kann sich lohnen. Die wichtigsten Virenschutzma.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

November 2017

Categories |

RSS Feed

RSS Feed